The Creative Te

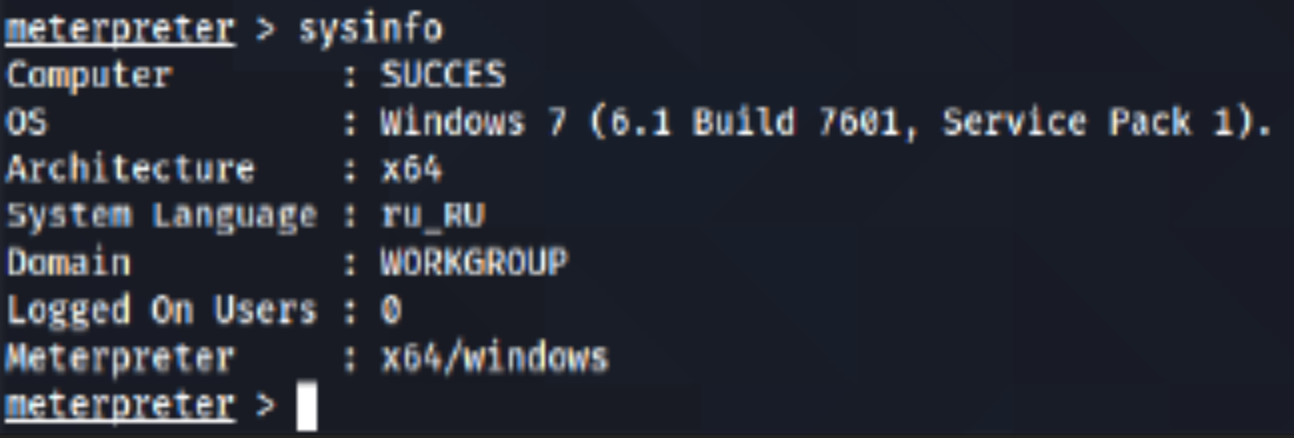

Так как у нас теперь есть права SYSTEM, мы благополучно выполняем команду hashdump и получаем логины и хеши паролей локальных пользователей.

Запускаем брутфорс полученных хешей с использованием утилиты «hashcat» и компиляции паролей из утечек «Exploit.in», «Antipublic» и др., и, чтобы не терять времени даром, смотрим, что ещё известно об этой машине из сканирования. Видим открытый порт RDP 3389, но пароли ещё не расшифрованы. Поэтому из-под SYSTEM создаем нового локального пользователя с правами администратора и логинимся по RDP. Немного осмотревшись, выясняем, что машина не доменная, особо не патченная и словно бы забытая, хотя по логам видно, что ей пользовались совсем недавно. Что ж, используем её как плацдарм для дальнейшего продвижения, хоть и из-за отсутствия её в домене нет возможности перехвата хешей доменных пользователей. Сниффинг не принес полезных результатов, но к этому моменту был подобран пароль от локальной учетной записи «А», одной из двух нестандартных учётных записей на данном компьютере. По вышеуказанным базам утечек был произведен поиск найденного пароля и соответствующих ему учетных записей. Одно из сочетаний в утечках имело такой же логин, как и у неподобранной учётной записи. Но нас удивило иное – пароль от найденной в утечках учетной записи явно был производным от ранее подобранного брутфорсом пароля.

Было внесено предположение выполнить повторный перебор с учетом модификации указанных паролей по следующим правилам:

- Замена строчных и прописных букв алфавита между собой.

- Изменение года.

- Запись года в виде пары (двух) цифр, запись года через префикс «2k».

- Добавление спецсимволов перед годом.

- Добавление одной цифры или одного спецсимвола в качестве префикса к паролю.

- Добавление одной цифры или одного спецсимвола в качестве суффикса к паролю.

- Использования всех встроенных баз правил (RuleSet) к паролям из утечек.

В результате был подобран пароль от учетной записи «b******» (дабы не нарушать КТ) с правилами 1,2,4.

Полученный пароль решили проверить на всех найденных серверах с различными вариациями логинов, и буквально через 15 минут мы завладели доменом, всеми сетевыми устройствами и серверами, в том числе NAS со всей информацией, 1С и базами, прикладными сервисами.

Вы можете сказать, что это типичная ситуация, когда системный администратор небольшой организации не задумывается о различных паролях и будете правы. Но самое важное, что в беседе с администратором выяснилось, что он был уверен, что данный компьютер был выключен и отключен от сети, так как он используется редко для настроек определённого программного обеспечения. Таким образом, забытый компьютер стал той самой костяшкой, которая разрушила всё.

Из этого можно сделать несколько выводов. Для того, чтобы избежать человеческого фактора в информационной безопасности, следуйте четырём простым советам.

- Во-первых, всегда используйте сильные пароли от 8 символов для обычных пользователей и от 16 для администраторов систем. Меняйте их, даже если это не доменные устройства, поставьте себе задачу - раз в квартал менять пароли.

- Во-вторых, следите за обновлениями устройств, даже если они используются крайне редко.

- В-третьих, даже для небольшой организации будет нелишним использовать системы инвентаризации, чтобы избежать таких случаев, как забытый компьютер. К тому же, система инвентаризации поможет следить за активами организации, версионностью программного обеспечения и операционных систем, установленных на компьютерах, что особенно актуально, если нет желания или возможности использовать WSUS.

- В-четвертых, не используйте одни и те же пароли от рабочих и личных учетных записей, а также проверяйте, не было ли утечек с вашими учетными данными, к примеру, на haveibeenpwned.com.

Вам так же могут понравиться другие наши статьи о пентесте. Добро пожаловать!

наши контакты

© 2021 All rights reserved.